Umsetzung

This content is not available in your language yet.

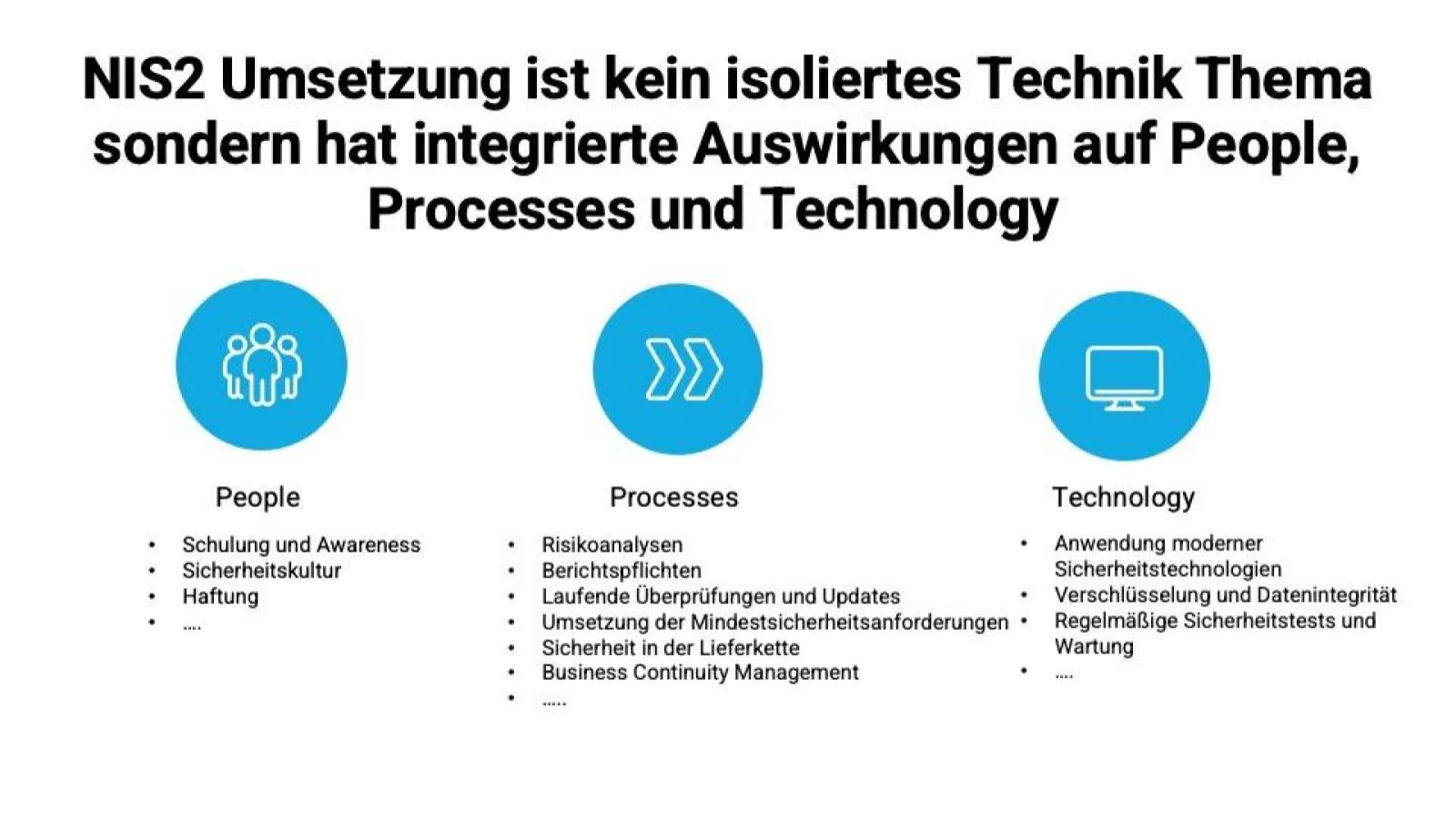

Wie können Unternehmen die NIS2-Richtlinie umsetzen?

Unternehmen sollten zunächst eine Bestandsaufnahme in Form einer Gap Analyse durchführen und dann die notwendigen technischen und organisatorischen Maßnahmen implementieren. Die Einrichtung eines Meldesystems für Incidents und die Schulung der Mitarbeiter sind ebenfalls entscheidend.

Welche Schritte sind erforderlich, um Compliance zu erreichen?

Um die NIS2-Compliance zu erreichen, sollten Unternehmen und Organisationen systematisch vorgehen und folgende Schritte unternehmen:

- Betroffenheitsanalyse

- Bestandsaufnahme und Bewertung der aktuellen Sicherheitsmaßnahmen

- GAP-Analyse zu NIS2

- Umsetzungsprojekt um die Lücken zu schließen, u.a. mit folgenden Punkten:

- Erstellung eines umfassenden Sicherheits- und Risikomanagementkonzepts

- Implementierung technischer und organisatorischer Maßnahmen

- Einführung eines kontinuierlichen Überwachungs- und Berichtssystems

- Zusammenarbeit und Informationsaustausch

- Regelmäßige Audits und Überprüfungen

- Dokumentation und Nachweisführung

Welche Strafen und Sanktionen drohen bei Nicht-Einhaltung?

Die Höhe der Sanktionen hängt von der Schwere des Verstoßes ab und umfasst folgende Maßnahmen:

Geldstrafe

- Für wesentliche Einrichtungen können Geldstrafen von bis zu 10 Millionen Euro oder 2 % des weltweiten Jahresumsatzes verhängt werden, je nachdem, welcher Betrag höher ist.

- Für wichtige Einrichtungen können Geldstrafen von bis zu 7 Millionen Euro oder 1,4 % des weltweiten Jahresumsatzes verhängt werden.

Verwaltungsmaßnahmen

- Zusätzlich zu den Geldstrafen können weitere verwaltungsrechtliche Maßnahmen wie die Anordnung zur Umsetzung bestimmter Sicherheitsvorkehrungen oder die Durchführung von Audits verhängt werden.

Haftung der Geschäftsleitung

- Die Richtlinie betont die persönliche Haftung von Geschäftsführern und leitenden Angestellten. Diese können für die Nichteinhaltung der Cybersicherheitsanforderungen verantwortlich gemacht werden, was zusätzliche rechtliche Konsequenzen nach sich ziehen kann

Welche Risiken bringt eine Nicht-Einhaltung mit sich?

Cybersecurity-Risiken

Die Nichteinhaltung der NIS2-Richtlinie erhöht die Anfälligkeit für Cyberangriffe. Unternehmen, die keine ausreichenden Sicherheitsvorkehrungen treffen, sind anfälliger für Hacker, Malware und andere Bedrohungen. Dies kann zu Datenverlusten, Betriebsunterbrechungen und dem Verlust sensibler Unternehmensdaten führen, was finanzielle Schäden und Reputationsverlust zur Folge hat.

Rechtliche und finanzielle Konsequenzen

Verstöße gegen die NIS2-Richtlinie können zu drastischen rechtlichen und finanziellen Konsequenzen führen. Bußgelder können bis zu 20 Millionen Euro oder 2% des weltweiten Jahresumsatzes betragen, was besonders für KMU existenzbedrohend sein kann. Zusätzlich drohen rechtliche Kosten und Schadensersatzforderungen.

Haftung der Geschäftsführung

Die Geschäftsführung ist persönlich für die Einhaltung der NIS2-Richtlinie verantwortlich. Mitglieder der Leitungsebene können persönlich haftbar gemacht werden, was ernsthafte finanzielle Konsequenzen wie Geldstrafen und Haftungsansprüche zur Folge haben kann. Dies betont die Wichtigkeit der Compliance auf höchster Managementebene.

Vertrauensverlust

Ein weiteres Risiko der Nichteinhaltung der NIS2-Richtlinie ist der Vertrauensverlust bei Kunden, Partnern, Regulatoren und Investoren. In Zeiten häufiger Datenverstöße und Cyberangriffe ist das Vertrauen in die Sicherheitsmaßnahmen eines Unternehmens entscheidend. Versagen diese, kann dies zu einem massiven Vertrauensverlust und langfristigen negativen Auswirkungen auf Geschäftsbeziehungen und das Unternehmensimage führen.

Gibt es spezielle Zertifizierungen, die Unternehmen bei der Einhaltung der NIS2-Richtlinie helfen?

Ja, Zertifizierungen aus der ISO 27001, ISO 22301, ISO 31000 aber auch Einhaltung von NIST, BSI Grundschutz sowie ENISA Guidelines sind bei der Umsetzung hilfreich. Jedoch ist ratsam, immer im Einzelfall zu prüfen.

Wie kann ein SIEM System (Security Information and Event Management) zur Erfüllung der NIS2-Anforderungen beitragen?

Ein SIEM-System hilft bei der Echtzeit-Überwachung, Erkennung und Analyse von Sicherheitsvorfällen, der Verwaltung von Sicherheitsprotokollen und der Einhaltung von Meldepflichten. Zudem ist es technisch aber auch organisatorisch eine Basis Schutzmaßnahme. Somit kann ein SIEM ein wichtiger Baustein bei der NIS2 Umsetzung sein, muss aber im Gesamtrahmen gesehen werden.

Welche Rolle spielt die Verschlüsselung bei der Umsetzung der NIS2-Richtlinie?

Verschlüsselung ist eine zentrale Maßnahme zum Schutz vertraulicher Daten und zur Sicherstellung der Datenintegrität und Vertraulichkeit, sowohl bei der Übertragung als auch bei der Speicherung.

Wie können Unternehmen sicherstellen, dass ihre Mitarbeiter die Anforderungen der NIS2-Richtlinie verstehen und umsetzen?

Unternehmen sollten regelmäßige Schulungen und Sensibilisierungsmaßnahmen zur Cybersicherheit durchführen, klare Richtlinien und Prozesse vorgeben und ein Bewusstsein für die Bedeutung der Einhaltung der NIS2-Richtlinie fördern. Wichtig ist der sogenannte “Tone from the Top”, bei dem die Geschäftsleitung die Wichtigkeit der IT Security kommuniziert und vorlebt.

Welche Ressourcen stehen Unternehmen zur Unterstützung der Umsetzung der NIS2-Richtlinie zur Verfügung?

Es gibt zahlreiche Ressourcen wie Leitfäden, Schulungsangebote, Beratungsdienste und spezialisierte Softwarelösungen.

Welche zukünftigen Entwicklungen sind in Bezug auf die NIS2-Richtlinie zu erwarten?

Es ist zu erwarten, dass die Anforderungen der NIS2-Richtlinie kontinuierlich weiterentwickelt werden, um neuen Bedrohungen und technologischen Entwicklungen Rechnung zu tragen.

Gibt es zukünftig Änderungen oder Erweiterungen der Richtlinie?

Ja, das kann durchaus möglich sein. Die Europäische Kommission überprüft regelmäßig die Wirksamkeit der Richtlinie und kann Anpassungen vorschlagen, um die Cybersicherheit weiter zu verbessern.

Wie sollten Unternehmen sich auf zukünftige Anforderungen vorbereiten?

Unternehmen sollten proaktiv Sicherheitsmaßnahmen implementieren, kontinuierlich ihre Sicherheitsstrategien überprüfen und anpassen sowie sich über aktuelle Entwicklungen und Best Practices im Bereich der Cybersicherheit informieren.

Auf was hat den NIS2 in meinen Unternehmen Auswirkungen?